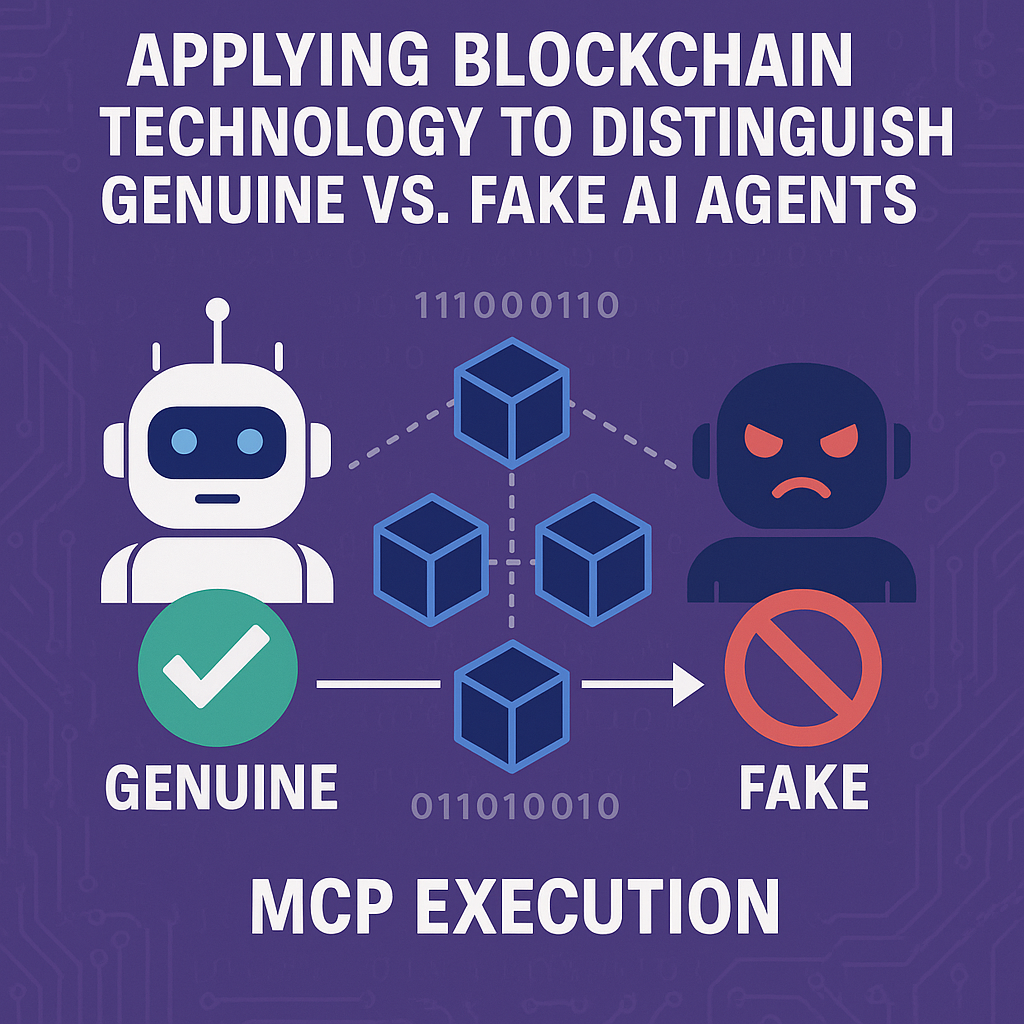

Ceci est un retour d’information sur l’idée d’appliquer la technologie blockchain pour distinguer si un agent IA, en particulier lors de l’exécution d’un MCP (compris comme un processus cognitif multi-agents ou un concept similaire), est authentique ou faux.

Aspects Positifs (Avantages) 🚀

La technologie blockchain peut offrir plusieurs avantages potentiels pour améliorer la fiabilité et la transparence des agents IA et de leurs MCP :

Vérification et enregistrement de l’identité :

- Chaque agent IA peut se voir attribuer un identifiant numérique unique et être enregistré sur la blockchain. Cela aide à prouver que l’agent exécutant un MCP spécifique est un agent autorisé et non un usurpateur.

- En stockant la clé publique d’un agent sur la blockchain, l’authenticité des données ou des messages générés par l’agent peut être vérifiée par la vérification de la signature.

Journalisation de l’exécution et pistes d’audit :

- Les étapes clés d’exécution, les décisions ou les résultats d’un MCP peuvent être enregistrés sur la blockchain avec un horodatage. En raison de l’immuabilité de la blockchain, cet enregistrement est infalsifiable et utile pour les audits ultérieurs et la responsabilisation.

- Cela permet de vérifier si un MCP spécifique a été exécuté conformément à un protocole défini ou s’il a été modifié de manière inattendue.

Transparence et vérifiabilité :

- (Selon la configuration de la blockchain publique ou à permission) Les parties prenantes peuvent accéder aux enregistrements d’exécution des MCP pour vérifier indépendamment leur authenticité et leur intégrité.

- Cela peut jouer un rôle crucial dans l’identification des résultats d’exécution de MCP “faux” ou manipulés.

Confiance décentralisée :

- Elle permet d’établir un environnement où l’authenticité des agents et de leurs activités peut être approuvée sans dépendre d’une autorité de certification centralisée. Ceci est particulièrement utile dans les systèmes où plusieurs agents IA autonomes interagissent.

Considérations et défis 🤔

Lors de l’application de la technologie blockchain, les problèmes pratiques et les défis techniques suivants doivent être pris en compte :

Définition de l’ “Authentique” :

- Une définition claire de ce qui constitue un MCP ou un agent IA “authentique” est nécessaire. S’agit-il du code du développeur original ? Est-ce une version approuvée par une institution spécifiques ? Ou est-ce une instance avec des autorisations d’exécution spécifiques ? La blockchain garantit l’authenticité des informations enregistrées, mais parvenir à un consensus sur les critères d’ “authenticité” est un problème qui dépasse la technologie elle-même.

Scalabilité et coût :

- L’enregistrement de toutes les données relatives à l’exécution des MCP sur la blockchain peut entraîner des coûts de transaction et des temps de traitement importants. Surtout si les activités des agents IA sont fréquentes et que les volumes de données sont importants, les limites de performance (TPS) de la blockchain peuvent être atteintes.

- Pour y remédier, il pourrait être nécessaire d’envisager une combinaison de stockage hors chaîne (off-chain) avec enregistrement de hachage en chaîne (on-chain), des solutions de couche 2 (Layer 2), ou des blockchains spécifiques à des applications (appchains).

Confidentialité :

- Si les enregistrements d’exécution des MCP contiennent des informations sensibles ou une logique métier, leur enregistrement sur une blockchain publique peut entraîner des problèmes de violation de la vie privée.

- Dans de tels cas, il convient d’envisager l’utilisation de blockchains à permission (permissioned) ou privées, ou l’application de technologies améliorant la confidentialité comme les preuves à divulgation nulle de connaissance (Zero-Knowledge Proofs).

Principe “Garbage In, Garbage Out” (Déchets entrants, déchets sortants) :

- La blockchain garantit l’intégrité (qu’elles n’ont pas été modifiées) des données enregistrées, mais elle ne garantit pas l’exactitude ou la véracité des données initialement enregistrées. Si un utilisateur malveillant enregistre un agent ou un MCP “faux” comme “authentique” sur la blockchain, ou manipule les données initiales pour l’enregistrement, la blockchain enregistrera et protégera fidèlement ces informations “fausses”.

- Par conséquent, des mécanismes pour assurer la fiabilité des données au point d’enregistrement initial (par exemple, des oracles de confiance, des multi-signatures) sont cruciaux.

Le Problème de l’Oracle :

- Lorsqu’un agent IA opère sur la base de données du monde réel ou interagit avec des systèmes externes pour exécuter un MCP, le problème de savoir comment amener de manière fiable ces données externes sur la blockchain (le Problème de l’Oracle) doit être résolu.

Granularité de la journalisation des MCP :

- Une décision doit être prise concernant le niveau de détail de l’exécution des MCP à enregistrer sur la blockchain. Trop de détails peuvent exacerber les problèmes de scalabilité, tandis que trop peu pourraient réduire l’efficacité de la vérification de l’authenticité.

Conclusion et Recommandations 💡

L’application de la technologie blockchain pour distinguer l’authenticité des agents IA et des MCP est certainement une approche prometteuse. Elle peut être une solution efficace, en particulier dans les systèmes où la fiabilité et la transparence sont essentielles.

Cependant, les divers défis mentionnés ci-dessus doivent être soigneusement examinés et traités. Initialement, les approches suivantes pourraient être envisagées :

- Appliquer la technologie de manière restrictive aux agents IA les plus critiques ou aux MCP sensibles pour vérifier son utilité et identifier les problèmes.

- Plutôt que d’enregistrer toutes les données en chaîne (on-chain), privilégier le stockage des données hors chaîne (off-chain) et n’enregistrer que leur valeur de hachage ou leur preuve en chaîne.

- Sélectionner le type de blockchain approprié (publique, privée, consortium) en fonction des exigences du système et, si nécessaire, le combiner avec des technologies améliorant la confidentialité.

- En plus de la blockchain, envisager de la combiner avec d’autres technologies de sécurité comme les méthodes cryptographiques existantes (par exemple, les signatures numériques) ou les environnements d’exécution de confiance (TEE) pour construire un cadre de sécurité multicouche.

En fin de compte, la décision d’adopter la technologie blockchain et la portée de son application doivent être déterminées en tenant compte de manière exhaustive du problème spécifique à résoudre, des caractéristiques du système et des ressources disponibles.